Audyt bezpieczeństwa IT

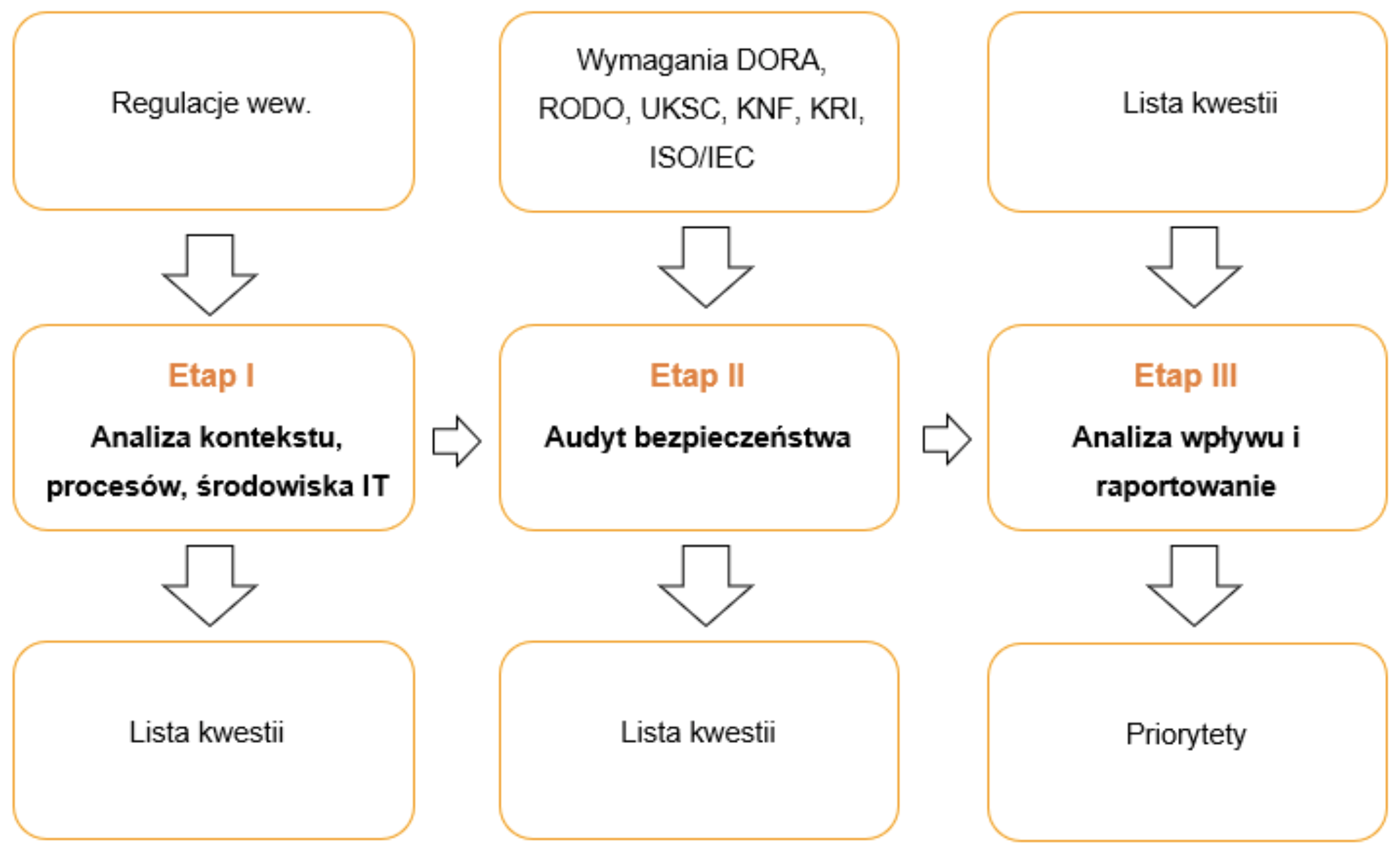

Audyt bezpieczeństwa IT to usługa wspierająca organizacje w identyfikacji luk, ocenie zgodności z obowiązującymi regulacjami (np. DORA, RODO, UKSC, wytyczne KNF, KRI, itp.) i standardami (np. ISO/IEC 27001, ISO/IEC 22301, itp.) oraz podnoszeniu poziomu odporności operacyjnej.

Głównym celem audytu jest ocena stopnia zgodności z wyżej określonymi wymaganiami.

Zrealizowane projekty: Pracowaliśmy m.in. dla banków, domów maklerskich, firm leasingowych, energetycznych, telekomunikacyjnych, produkcyjnych oraz e-commerce.

Dowiedz się więcejKluczowe cechy usługi audyt bezpieczeństwa IT:

- W ramach audytu realizujemy m.in.: 1) analizę procedur operacyjnych i infrastruktury IT, 2) weryfikację gotowości organizacji na incydenty bezpieczeństwa i zaburzenia ciągłości działania, 3) przegląd zgodności z wybranymi regulacjami i standardami oraz identyfikację obszarów do poprawy, 4) sporządzenie szczegółowego raportu audytowego z zaleceniami naprawczymi.

- Zakres audytu bezpieczeństwa obejmuje: 1) ocenę praktyk zarządzania ryzykiem operacyjnym i cyberbezpieczeństwa – badamy, czy organizacja posiada skuteczne mechanizmy identyfikacji, analizy i reagowania na zagrożenia, 2) weryfikację dokumentacji, procesów, zabezpieczeń technicznych oraz wywiady z personelem, 3) ocenę skuteczności wdrożonych środków bezpieczeństwa w praktyce.

- Rezultatem audytu jest: 1) identyfikacja luk i niezgodności w zakresie bezpieczeństwa oraz odporności operacyjnej, 2) konkretne i priorytetyzowane rekomendacje dotyczące ulepszenia procesów, zabezpieczeń IT oraz dokumentacji, 3) przygotowanie organizacji do spełnienia wymagań z wybranymi regulacjami i standardami i zwiększenie dojrzałości w zakresie bezpieczeństwa.

- Wyniki audytów stanowią informacje wejściowe dla procesów zarządzania ryzykiem oraz incydentami bezpieczeństwa w organizacji.

- Audyty realizowane przez ekspertów z certyfikatami, m.in. Audytora Wiodącego ISO 27001, 22301, CISA, CISM, CISSP i doświadczeniem we wdrażaniu systemu zarządzania bezpieczeństwem informacji.

Korzyści

Optymalizacja procesów bezpieczeństwa

Audyt pozwala zidentyfikować nieefektywne lub przestarzałe procedury i wdrożyć ulepszenia w zakresie ochrony danych oraz zarządzania ryzykiem.

Zwiększenie bezpieczeństwa danych

Wzmacniamy zabezpieczenia danych przetwarzanych i przechowywanych w systemach IT – zarówno na poziomie technicznym, jak i organizacyjnym.

Zgodność z regulacjami (m.in. DORA)

Pomagamy zapewnić pełną zgodność z wymaganiami Digital Operational Resilience Act oraz innymi obowiązującymi normami bezpieczeństwa i odporności cyfrowej.

Większa odporność na incydenty i cyberataki

Dzięki audytowi organizacja lepiej przygotowuje się do reagowania na zagrożenia oraz minimalizowania ich wpływu na działalność operacyjną.

Zwiększenie świadomości zagrożeń i podatności

W trakcie audytu dzielimy się wiedzą o najczęstszych wektorach ataków, lukach i sposobach ich wykrywania oraz neutralizacji.

Wczesne wykrywanie podatności

Audyt umożliwia szybsze zlokalizowanie słabych punktów w systemach IT i organizacji, co pozwala na proaktywne działania naprawcze.

Usprawnienie zarządzania ryzykiem

Analiza luk w obecnych procedurach zarządzania ryzykiem prowadzi do wdrożenia skuteczniejszych i bardziej efektywnych mechanizmów kontroli.

Kompleksowa analiza operacyjna i IT

Audyt obejmuje dokładną ocenę procedur, polityk, systemów i procesów IT – wszystko z perspektywy odporności operacyjnej i bezpieczeństwa informacji.

Raport z konkretnymi rekomendacjami

Po zakończeniu audytu dostarczamy przejrzysty i szczegółowy raport, który zawiera praktyczne rekomendacje wspierające zgodność, bezpieczeństwo i odporność organizacji.

Raport

Wynikiem będzie szczegółowy raport z wynikami testów oraz praktycznymi rekomendacjami, obejmujący:

- Streszczenie dla Zarządu, obejmujące:

- Cel i zakres wykonanych prac;

- Zastosowane podejście;

- Podsumowanie wyników;

- Datę sporządzenia raportu;

- Wersję dokumentu.

- Szczegółowy, techniczny opis zidentyfikowanych podatności, obejmujący:

- Zakres audytu;

- Sposób realizacji audytu;

- Datę realizacji audytu;

- Opis założeń przyjętych do audytu;

- Zestawienie zidentyfikowanych kwestii, co najmniej:

- Nazwę kwestii,

- Opis kwestii,

- Opis wpływu kwestii / opis ryzyka,

- Poziom ryzyka w skali:

- KRYTYCZNY/Critical,

- WYSOKI/High,

- ŚREDNI/Medium,

- NISKI/Low,

- INFORMACYJNY/Info.

- Rekomendacje – opis praktycznych działań, jakie należy podjąć w celu eliminacji zidentyfikowanych podatności lub minimalizacji ryzyka z nich wynikającego oraz uwzględniający specyfikę działania Klienta wraz z określeniem sposobu ich wdrożenia.

Najczęściej zadawane pytania

Autorska metodyka Optima Partners oparta jest o międzynarodowe normy (DORA, RTS, ITS) i standardy takie jak:

- ISO/IEC 27000, 27001 – Systemy zarządzania bezpieczeństwem informacji (Information security management systems)

- ISO/IEC 27002 – Techniki bezpieczeństwa – Praktyczne zasady zarządzania bezpieczeństwem informacji (Information technology — Security techniques — Code of practice for information security controls)

- ISO/IEC 27003 – Wytyczne dotyczące wdrażania ISMS (Information technology — Security techniques — Guidance for the implementation of an information security management system)

- ISO/IEC 27004 – Monitorowanie, pomiar, analiza i ocena bezpieczeństwa informacji (Information technology — Security techniques — Information security management — Monitoring, measurement, analysis and evaluation)

- ISO/IEC 27005 – Technika informatyczna — Techniki bezpieczeństwa — Zarządzanie ryzykiem w bezpieczeństwie informacji (Information technology — Security techniques — Information security risk management)

- ISO/IEC 27007 – Wytyczne dotyczące audytowania ISMS (Information technology — Security techniques — Guidelines for information security management systems auditing)

- ISO/IEC 27008 – Ocena środków bezpieczeństwa informacji (Information technology — Security techniques — Guidelines for the assessment of information security controls)

- ISO/IEC 27009 – Zastosowanie ISO/IEC 27001 w określonych sektorach (Information technology — Security techniques — Sector-specific application of ISO/IEC 27001)

- ISO/IEC 27010 – Zarządzanie bezpieczeństwem informacji w komunikacji międzysektorowej i międzyorganizacyjnej (Information technology — Security techniques — Information security management for inter-sector and inter-organizational communications)

- ISO/IEC 27011 – Zarządzanie bezpieczeństwem informacji w sektorze telekomunikacyjnym (Information technology — Security techniques — Information security management guidelines for telecommunications organizations based on ISO/IEC 27002)

- ISO/IEC 27014 – Zarządzanie bezpieczeństwem informacji – Ład korporacyjny (Information technology — Security techniques — Governance of information security)

- ISO/IEC 27016 – Zarządzanie bezpieczeństwem informacji – Aspekty ekonomiczne (Information technology — Security techniques — Organizational economics)

- ISO/IEC 27017 – Wytyczne dotyczące kontroli bezpieczeństwa informacji dla usług w chmurze (Information technology — Security techniques — Code of practice for information security controls based on ISO/IEC 27002 for cloud services)

- ISO/IEC 27018 – Ochrona danych osobowych w chmurze publicznej (Information technology — Security techniques — Code of practice for protection of personally identifiable information (PII) in public clouds acting as PII processors)

- ISO/IEC 27019 – Zarządzanie bezpieczeństwem informacji w sektorze energetycznym (Information technology — Security techniques — Information security controls for the energy utility industry)

- ISO/IEC 27701 – Rozszerzenie ISMS o zarządzanie informacjami prywatnymi (PIMS) (Security techniques — Extension to ISO/IEC 27001 and ISO/IEC 27002 for privacy information management — Requirements and guidelines)

- ISO/IEC 27031 – Wytyczne dotyczące gotowości ICT na potrzeby ciągłości działania (Information technology — Security techniques — Guidelines for ICT readiness for business continuity)

- ISO/IEC 27035 – Zarządzanie incydentami bezpieczeństwa informacji (Information technology — Security techniques — Information security incident management)

- ISO/IEC 22301 – Bezpieczeństwo i odporność — Systemy zarządzania ciągłością działania (Security and resilience — Business continuity management systems)

Tak, posiadamy certyfikaty potwierdzające kwalifikacje zespołu takie, jak:

- CIA (Certified Internal Auditor),

- CISA (Certified Information Security Auditor),

- CISM (Certified Information Security Manager),

- Audytor Wiodący ISO 27001,

- Audytor Wiodący ISO 22301

- CRISC (Certified in Risk and Information Systems Control),

- CBCP – Certified Business Continuity Professional (DRII),

- Certified ISO 31000 Risk Manager (PECB),

- ITIL Foundation,

- ITIL Intermediate,

- Prince2 Practitioner.

i wiele więcej…

Posiadamy zespół:

5 audytorów bezpieczeństwa posiadających m.in. następujące certyfikaty: Audytor Wiodący ISO 27001, Audytor Wiodący ISO 22301.

W zależności od złożoności organizacji audyt może trwać od 3 do 8 tygodni.

Wynikiem naszych prac jest raport z niezależną oceną zgodności z DORA, który może być zaprezentowany zainteresowanym stronom (udziałowcom, kontrahentom, klientom) wraz z praktycznymi rekomendacjami.

Zakres raportu opisany jest powyżej.

Na bieżąco komunikujemy się z Klientem w czasie projektu. Do realizacji projektu dedykujemy:

- Audytora Wiodącego, z którym można się na bieżąco kontaktować w sprawach dotyczących realizacji audytu, zidentyfikowanych kwestii, itp.

- Project Managera, z którym można się na bieżąco kontaktować w sprawach dotyczących zarządzania projektem, terminów, problemów, ryzyk, itp.

Tak, zakres naszych prac obejmuje:

- wsparcie w zakresie usuwania wykrytych niezgodności

- re-audyt

- konsultacje i szkolenia w zakresie usuwania niezgodności.

Tak.

Stosujemy m.in. następujące zabezpieczenia zgodne z ISO 27001:

- Kontrola dostępu do serwerowni, serwerów, zasobów sieciowych, na których składowane są dane i raporty.

- Szyfrowanie dysków twardych.

- Szyfrowanie plików za pomocą PGP.

- Szyfrowanie załączników przesyłanych emailem za pomocą PGP.

- Szyfrowanie treści emaili.

- Ciągłe monitorowanie dostępu do danych i raportów.

- Itp.

Tak, oferujemy wdrożenia Systemów Zarządzania Bezpieczeństwem Informacji (SZBI), testy penetracyjne aplikacji webowych, mobilnych, desktopowych, infrastruktury, chmury, szkolenia z bezpieczeństwa, testy socjotechniczne i inne.