Testy socjotechniczne

Testy socjotechniczne sprawdzają, jak dobrze pracownicy znają i stosują zasady bezpieczeństwa. Pracownicy są testowani na różne sposoby wykorzystywane aktualnie przez cyberprzestępców, na przykład przez próby wyłudzenia informacji (phishing), telefony (vishing) lub nielegalne wejścia na teren firmy.

Głównym celem testów jest sprawdzenie poziomu świadomości pracowników zakresie bezpieczeństwa oraz ich odporności na próby wyłudzenia poufnych informacji.

Zrealizowane projekty: Pracowaliśmy m.in. dla banków, domów maklerskich, firm leasingowych, energetycznych, telekomunikacyjnych, produkcyjnych oraz e-commerce.

Dowiedz się więcejKluczowe cechy usługi testy socjotechniczne:

- Sprawdzenie poziomu świadomości bezpieczeństwa (security awareness).

- Sprawdzenie odporności na próby wyłudzenia poufnych informacji.

- Stanowią kluczowy element budowania świadomości bezpieczeństwa (security awareness) wśród pracowników.

- Scenariusze testów: 1) phishing (np. wysyłanie emaili z linkiem do szkodliwego oprogramowania), 2) telefony do pracowników (vishing) w celu uzyskania poufnych informacji, 3) dostarczenie na teren firmy nośników (np. pendrive) ze szkodliwym oprogramowaniem, 4) wejścia na teren firmy w celu uzyskania poufnych informacji, 5) stworzenie fałszywej sieci WiFi, 6) itp.

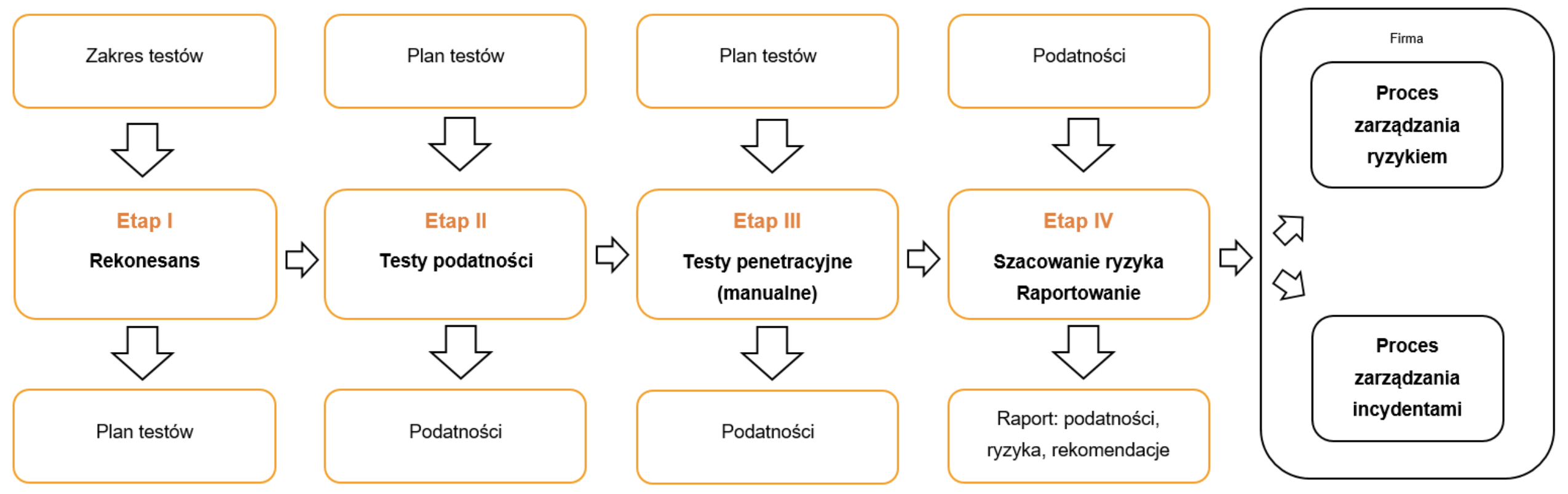

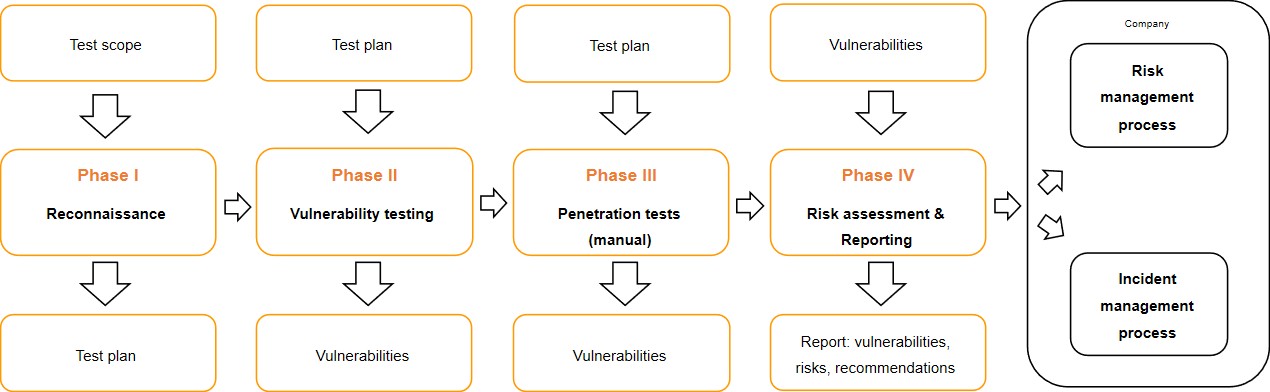

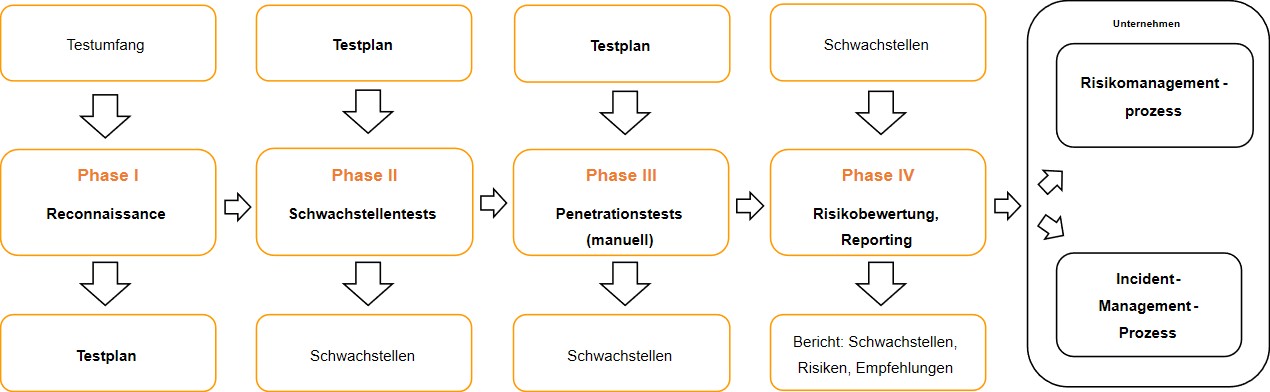

- Wyniki testów stanowią informacje wejściowe dla procesów zarządzania ryzykiem oraz incydentami bezpieczeństwa w organizacji.

- Testy realizowane przez ekspertów z certyfikatami, m.in. OSCE, OSCP, OSWE, OSEE, CPTE, CEH, CISSP, CISA i wieloletnim doświadczeniem w zabezpieczaniu systemów, administracji i programowaniu.

Korzyści

Podniesienie poziomu świadomości bezpieczeństwa

Zwiększenie bezpieczeństwa danych

Poprawa ochrony informacji przetwarzanych w systemach IT.

Redukcja ryzyka ataków

Zmniejszenie ryzyka włamań i skutecznych cyberataków.

Wczesne wykrywanie podatności

Identyfikacja luk, błędów i słabych punktów systemów zanim zrobią to cyberprzestępcy.

Praktyczne rekomendacje

Szybkie i efektywne kosztowo rozwiązania gotowe do wdrożenia (tzw. "quick wins").

Zgodność z normami

Spełnienie międzynarodowych standardów, takich jak ISO 27001, OWASP, OSSTMM i PCI DSS.

Uniknięcie strat

Zapobieganie stratom finansowym, utracie reputacji, problemom prawnym oraz sankcjom nadzorczym, w tym karom przewidzianym dla Zarządu w regulacjach DORA, RODO, itp.

Sprawdzenie bezpieczeństwa

Ocena, jak dobrze chronione są systemy IT i procesy w organizacji.

SWOT bezpieczeństwa

Wskazanie mocnych i słabych stron systemów IT oraz procedur bezpieczeństwa.

Zmniejszenie ryzyka

Wykrywanie i usuwanie słabych punktów, aby ograniczyć możliwość ataków i incydentów.

Ochrona przed atakami

Testy oparte na rzeczywistych scenariuszach pomagają w skutecznej obronie przed cyberzagrożeniami.

Oszczędność kosztów

Wczesne wykrycie luk pozwala uniknąć wydatków na naprawę skutków ataków.

Raport

Wynikiem będzie szczegółowy raport z wynikami testów oraz praktycznymi rekomendacjami, obejmujący:

- Podsumowanie dla zarządu

- Zakres testów

- Rekonesans

- Założenia dotyczące testów

- Szczegółowe wyniki testów

- Scenariusze testów

- Liczba pracowników, których dotyczyły scenariusze

- Liczba pracowników, którzy podczas testu zachowali się niezgodnie z zasadami bezpieczeństwa (np. wpisali swoje poświadczenia na fałszywej stronie logowania)

Najczęściej zadawane pytania

Posiadamy zespół:

- ponad 20 inżynierów bezpieczeństwa (pentesterów) posiadających m.in. następujące certyfikaty: OSCE, OSCP, OSWE, OSEE, CPTE, CEH.

Tak, posiadamy certyfikaty potwierdzające kwalifikacje zespołu takie, jak:

- CISSP (Certified Information Systems Security Professional),

- OSCE (Offensive Security Certified Expert),

- OSCP (Offensive Security Certified Professional),

- OPST (OSSTMM Professional Security Tester),

- OSEE (Offensive Security Exploitation Expert),

- OSWE (Offensive Security Web Expert),

- OSWP (Offensive Security Wireless Professional),

- CEPT (Certified Expert Penetration Tester),

- CEH (Certified Ethical Hacker),

- Certified Penetration Tester (CPT),

- CSX Cybersecurity Practitioner (CSX-P),

- GPEN (GIAC Penetration Tester),

- GWAPT (GIAC Web Application Penetration Tester),

- GMOB (GIAC Mobile Device Security Analyst),

- GXPN (GIAC Exploit Researcher and Advanced Penetration Tester),

- Industrial Automation and Control Systems Security (ISA-99)

- LPT (Licensed Penetration Tester),

- ECSS (EC-Council Certified Security Specialist),

- AWE (Advanced Windows Exploitation),

- eCPPT (eLearnSecurity Certified Professional Penetration Tester),

- eJPT (eLearnSecurity Junior Penetration Tester),

- eMAPT (eLearnSecurity Mobile Application Penetration Tester),

- eWPT (eLearnSecurity Web application Penetration Tester),

- eWPTX (Web application Penetration Tester eXtreme),

- CompTIA Security+,

- Systems Security Certified Practitioner (SSCP),

- CompTIA Project+,

- CIA (Certified Internal Auditor),

- CISA (Certified Information Security Auditor),

- CISM (Certified Information Security Manager),

- Audytor Wiodący ISO 27001,

- Audytor wewnętrzny SZBI BS 7799,

- Audytor Wiodący ISO 22301

- CRISC (Certified in Risk and Information Systems Control),

- CBCP – Certified Business Continuity Professional (DRII),

- Certified ISO 31000 Risk Manager (PECB),

- ITIL Foundation,

- ITIL Intermediate,

- Prince2 Practitioner.

i wiele więcej…

W zależności od wielkości projektu zwykle trwa od 2 do 8 tygodni.

Wynikiem naszych prac jest raport.

Raport zawiera:

- Podsumowanie dla zarządu

- Zakres testów

- Rekonesans

- Założenia dotyczące testów

- Szczegółowe wyniki testów

- Scenariusze testów

- Liczba pracowników, których dotyczyły scenariusze

- Liczba pracowników, którzy podczas testu zachowali się niezgodnie z zasadami bezpieczeństwa (np. wpisali swoje poświadczenia na fałszywej stronie logowania)

Na bieżąco komunikujemy się z Klientem w czasie projektu. Do realizacji projektu dedykujemy:

- Pentestera Wiodącego, z którym można się na bieżąco kontaktować w sprawach dotyczących realizacji testów, zidentyfikowanych podatności, itp.

- Project Managera, z którym można się na bieżąco kontaktować w sprawach dotyczących zarządzania projektem, terminów, problemów, ryzyk itp.

Tak, zakres naszych prac obejmuje:

- wsparcie w zakresie usuwania wykrytych podatności

- re-testy

- szkolenia w zakresie usuwania podatności.

Tak.

Stosujemy m.in. następujące zabezpieczenia zgodne z ISO 27001:

- Kontrola dostępu do serwerowni, serwerów, zasobów sieciowych, na których składowane są dane i raporty.

- Szyfrowanie dysków twardych.

- Szyfrowanie plików za pomocą PGP.

- Szyfrowanie załączników przesyłanych emailem za pomocą PGP.

- Szyfrowanie treści emaili.

- Ciągłe monitorowanie dostępu do danych i raportów.

- Itp.