TLPT

Testy TLPT to zaawansowane badania bezpieczeństwa (Red Team) w środowisku produkcyjnym. Symulują działania cyberprzestępców w prawdziwych warunkach. Prowadzone są na podstawie rzeczywistych i realnych scenariuszy zagrożeń (np. ataki ransomware, nieautoryzowany dostęp do wrażliwych informacji itp.).

Głównym celem testów jest sprawdzenie jak dobrze organizacja (ludzie, systemy, zabezpieczenia fizyczne, procedury) jest chroniona przed włamaniami i cyberatakami.

Zrealizowane projekty: Pracowaliśmy m.in. dla banków, domów maklerskich, firm leasingowych, energetycznych, telekomunikacyjnych, produkcyjnych oraz e-commerce.

Dowiedz się więcejKluczowe cechy usługi TLPT:

- Naśladują działania cyberprzestępcy, który z dowolnego punktu na świecie próbuje naruszyć bezpieczeństwo systemu (np. uzyskać nieautoryzowany dostęp, zmodyfikować dane, ukraść dane, bądź też przejąć kontrolę nad systemami informatycznymi, zaburzyć ich dostępność, itp.).

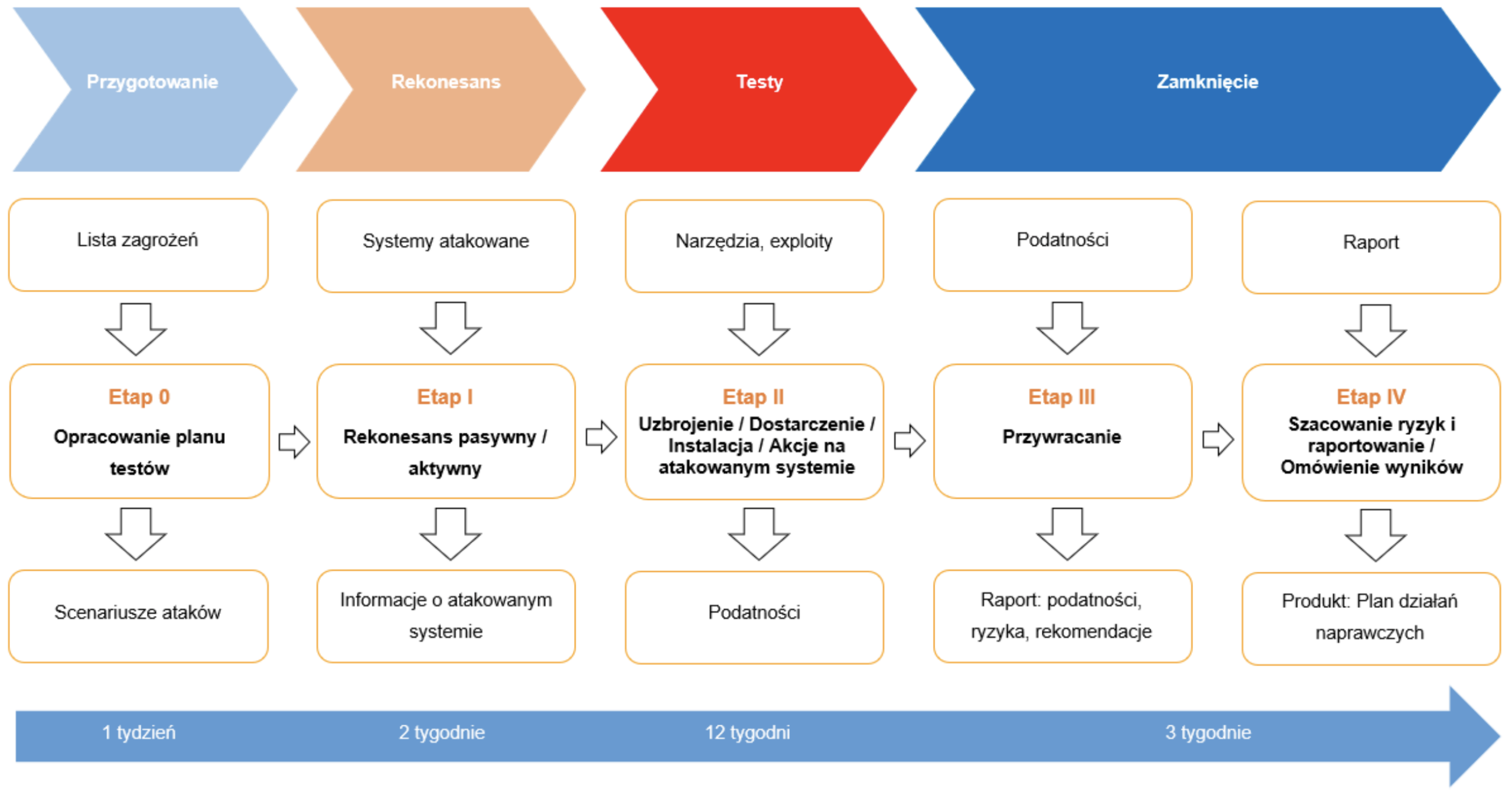

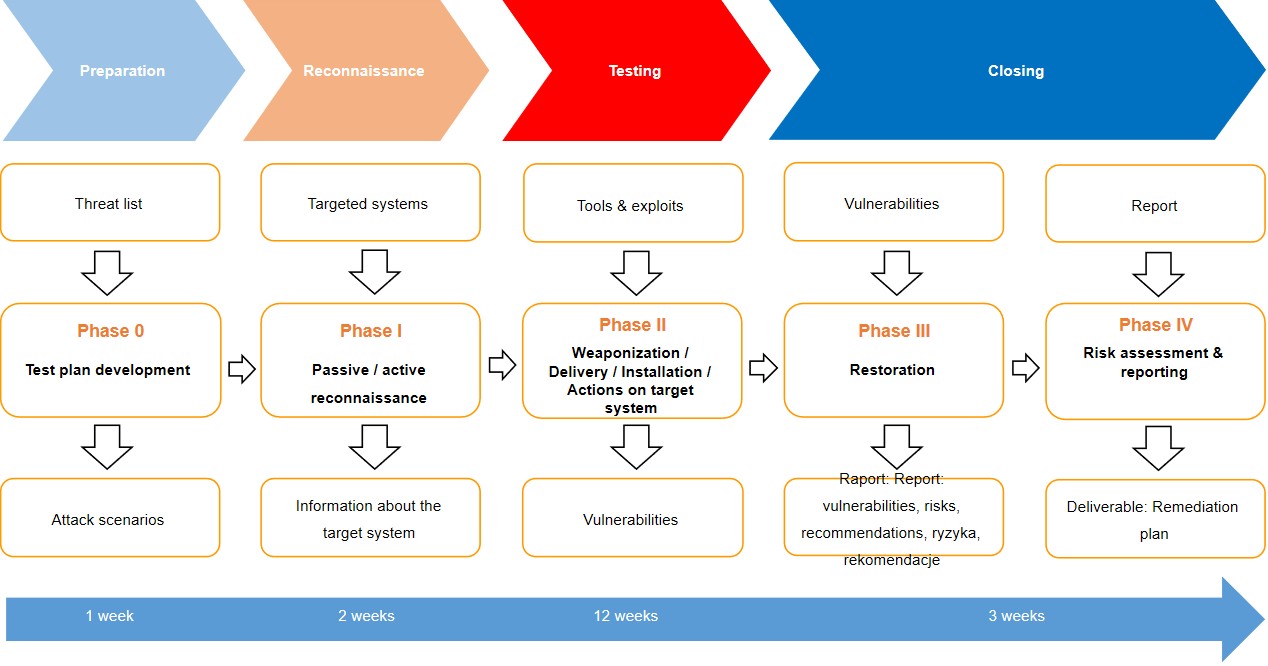

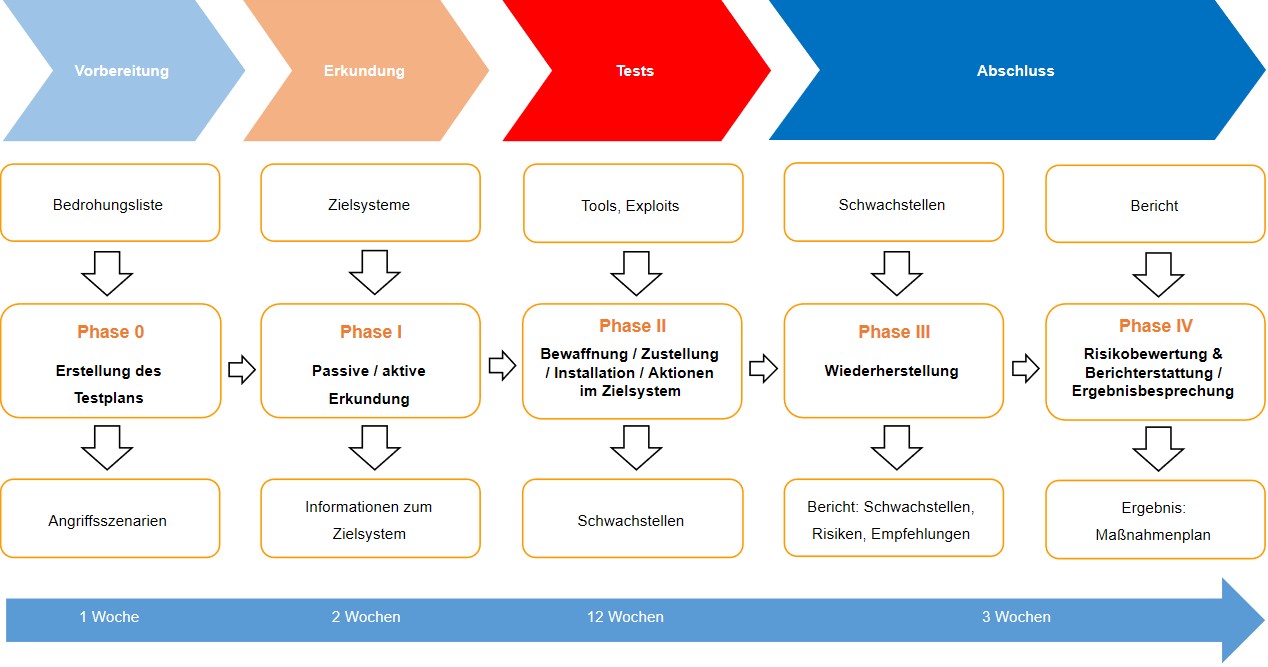

- Realizowane są zgodnie z metodyką Optima Partners opartą o międzynarodowe standardy i wytyczne takie jak MITRE, Cyber Kill Chain.

- Realizowane są z wykorzystaniem odpowiednich taktyk, technik i procedur (Tactics, Techniques and Procedures – TTPs) w tym technik socjotechnicznych.

- Dopasowane do potrzeb firmy, bazując na analizie zagrożeń (Threat Intelligence) i raportu TTI (Targeted Threat Intelligence Report).

- Badane są trzy kluczowe aspekty: poufność, integralność i dostępność danych (CIA – Confidentiality, Integrity, Availability) w ramach przynajmniej jednego odrębnego scenariusza.

- Wyniki testów stanowią informacje wejściowe dla procesów zarządzania ryzykiem oraz incydentami bezpieczeństwa w organizacji.

- Ryzyko oceniane według międzynarodowych standardów CVSS, OWASP RRM.

- Testy realizowane przez ekspertów z certyfikatami, m.in. OSCE, OSCP, OSWE, OSEE, CPTE, CEH, CISSP, CISA i wieloletnim doświadczeniem w zabezpieczaniu systemów, administracji i programowaniu.

Korzyści

Sprawdzenie bezpieczeństwa

Ocena, jak dobrze chronione są systemy IT i procesy w organizacji.

SWOT bezpieczeństwa

Wskazanie mocnych i słabych stron systemów IT oraz procedur bezpieczeństwa.

Zmniejszenie ryzyka

Wykrywanie i usuwanie słabych punktów, aby ograniczyć możliwość ataków i incydentów.

Zgodność z DORA

Testy spełniają wymagania dla sektora finansowego i regulowanego zgodnie z DORA.

Ochrona przed atakami

Testy oparte na rzeczywistych scenariuszach pomagają w skutecznej obronie przed cyberzagrożeniami.

Oszczędność kosztów

Wczesne wykrycie luk pozwala uniknąć wydatków na naprawę skutków ataków.

Większe bezpieczeństwo danych

Zwiększenie ochrony danych przetwarzanych w systemach IT.

Szybkie wykrycie problemów

Identyfikacja podatności, błędów i luk w systemach, zanim zrobią to cyberprzestępcy.

Praktyczne rekomendacje

Dostosowane i opłacalne porady do szybkiego wdrożenia, które pomagają uniknąć strat finansowych, reputacyjnych i prawnych.

Uniknięcie kary

Ochrona przed stratami finansowymi, prawnymi i wizerunkowymi. Uniknięcie kar i sankcji (w tym dla Zarządu zgodnie z DORA).

Raport

ANEKS III

Zawartość raportu o ukierunkowanym wywiadzie dotyczącym zagrożeń (Targeted Threat Intelligence Report – TTI) zgodnie z DORA

Raport o ukierunkowanym wywiadzie dotyczącym zagrożeń powinien zawierać informacje na temat wszystkich poniższych aspektów:

- Ogólny zakres badań wywiadowczych, obejmujący co najmniej:

- krytyczne lub ważne funkcje objęte zakresem;

- ich lokalizację geograficzną;

- używany oficjalny język UE;

- istotnych dostawców zewnętrznych usług ICT;

- okres, w którym zbierano dane do badań.

- Ogólna ocena dostępnych konkretnych i możliwych do zastosowania informacji wywiadowczych dotyczących podmiotu finansowego, takich jak:

- nazwy użytkowników i hasła należące do pracowników;

- domeny podobne do oficjalnych domen podmiotu finansowego, które mogą być mylone z oryginałami;

- rekonesans techniczny: podatne i/lub posiadające możliwe do wykorzystania podatności oprogramowanie, systemy i technologie;

- informacje publikowane przez pracowników w mediach społecznościowych, związane z podmiotem finansowym, które mogą być wykorzystane w celu ataku;

- informacje na sprzedaż w dark web;

- wszelkie inne istotne informacje dostępne w internecie lub sieciach publicznych;

- tam, gdzie to istotne, informacje o możliwościach fizycznego dostępu, w tym sposoby dostępu do lokalizacji podmiotu finansowego.

- Analiza wywiadowcza dotycząca zagrożeń, uwzględniająca ogólny krajobraz zagrożeń oraz specyficzną sytuację podmiotu finansowego, obejmująca co najmniej:

- środowisko geopolityczne;

- środowisko gospodarcze/ekonomiczne;

- trendy technologiczne oraz inne trendy związane z działalnością w sektorze usług finansowych.

- Profile zagrożeń ze strony złośliwych aktorów (konkretnych osób/grup lub ogólnych klas złośliwych aktorów), które mogą stanowić zagrożenie dla podmiotu finansowego, w tym systemów tego podmiotu najbardziej podatnych na ataki, możliwe motywacje, intencje i uzasadnienia potencjalnych działań oraz możliwy sposób działania napastników.

- Scenariusze zagrożeń: Co najmniej trzy scenariusze zagrożeń typu end-to-end dla profili zagrożeń zidentyfikowanych zgodnie z punktem 4, które wykazują najwyższe oceny poziomu zagrożeń. Scenariusze zagrożeń powinny opisywać cały przebieg ataku i obejmować co najmniej:

- jeden scenariusz obejmujący, lecz nie ograniczający się do, naruszenia dostępności usługi;

- jeden scenariusz obejmujący, lecz nie ograniczający się do, naruszenia integralności danych;

- jeden scenariusz obejmujący, lecz nie ograniczający się do, naruszenia poufności informacji.

- Tam, gdzie ma to zastosowanie, opis scenariusza, o którym mowa w artykule 10(4) rozporządzenia 2025/1190.

Najczęściej zadawane pytania

Kierownik Testów posiada co najmniej pięcioletnie doświadczenie w testach penetracyjnych i testach typu Red Team

Pentesterzy:

- Posiadają co najmniej pięcioletnie doświadczenie w testach penetracyjnych i testach typu Red Team;

- Posiadają szeroki zakres i odpowiedni poziom wiedzy w zakresie testów penetracyjnych i testów typu Red Team;

- Posiadają szeroki zakres i odpowiedni poziom profesjonalnej wiedzy i umiejętności, w tym wiedzy na temat działalności podmiotu finansowego, rekonesansu, zarządzania ryzykiem, opracowywania exploitów, penetracji fizycznej, inżynierii społecznej, analizy podatności;

- Posiadają odpowiednie umiejętności komunikacyjne, aby jasno prezentować i raportować wyniki wykonanych prac;

- Brali udział w co najmniej pięciu wcześniejszych zadaniach związanych z testami penetracyjnymi i testami typu Red Team;

- Nie świadczyli jednocześnie usługi analizy zagrożeń dla tego samego testu TLPT, by zapewnić niezależność zespołów TI i RT wymaganą przez DORA.

Pentesterzy posiadają odpowiednie certyfikaty potwierdzające kwalifikacje. Opis certyfikatów znajduje w odpowiedzi na pytanie na stronie głównej.

Posiadamy zespół:

ponad 20 inżynierów bezpieczeństwa (pentesterów) posiadających m.in. następujące certyfikaty: OSCE, OSCP, OSWE, OSEE, CPTE, CEH.

Tak, posiadamy certyfikaty potwierdzające kwalifikacje zespołu takie, jak:

- CISSP (Certified Information Systems Security Professional),

- OSCE (Offensive Security Certified Expert),

- OSCP (Offensive Security Certified Professional),

- OPST (OSSTMM Professional Security Tester),

- OSEE (Offensive Security Exploitation Expert),

- OSWE (Offensive Security Web Expert),

- OSWP (Offensive Security Wireless Professional),

- CEPT (Certified Expert Penetration Tester),

- CEH (Certified Ethical Hacker),

- Certified Penetration Tester (CPT),

- CSX Cybersecurity Practitioner (CSX-P),

- GPEN (GIAC Penetration Tester),

- GWAPT (GIAC Web Application Penetration Tester),

- GMOB (GIAC Mobile Device Security Analyst),

- GXPN (GIAC Exploit Researcher and Advanced Penetration Tester),

- Industrial Automation and Control Systems Security (ISA-99)

- LPT (Licensed Penetration Tester),

- ECSS (EC-Council Certified Security Specialist),

- AWE (Advanced Windows Exploitation),

- eCPPT (eLearnSecurity Certified Professional Penetration Tester),

- eJPT (eLearnSecurity Junior Penetration Tester),

- eMAPT (eLearnSecurity Mobile Application Penetration Tester),

- eWPT (eLearnSecurity Web application Penetration Tester),

- eWPTX (Web application Penetration Tester eXtreme),

- CompTIA Security+,

- Systems Security Certified Practitioner (SSCP),

- CompTIA Project+,

- CIA (Certified Internal Auditor),

- CISA (Certified Information Security Auditor),

- CISM (Certified Information Security Manager),

- Audytor Wiodący ISO 27001,

- Audytor wewnętrzny SZBI BS 7799,

- Audytor Wiodący ISO 22301

- CRISC (Certified in Risk and Information Systems Control),

- CBCP – Certified Business Continuity Professional (DRII),

- Certified ISO 31000 Risk Manager (PECB),

- ITIL Foundation,

- ITIL Intermediate,

- Prince2 Practitioner.

i wiele więcej…

Zgodnie z DORA czas trwania testów powinien wynosić minimum 12 tygodni. W zależności od złożoności scenariuszy ataków testy mogą trwać od 12 do 24 tygodni.

Autorska metodyka Optima Partners oparta jest o międzynarodowe normy i standardy takie jak:

- MITRE

- Cyber Kill Chain Lockheed Martin

- TIBER-EU

Optima Partners posiada odpowiednie ubezpieczenia zgodne z wymaganiami DORA.

Testy realizowane są przez doświadczonych pentesterów. Testy realizowane są w miarę możliwości poza godzinami pracy. Testy są realizowane i ich ryzyko jest zarządzane w uzgodnieniu z Control Team.

Stosujemy m.in. następujące zabezpieczenia zgodne z ISO 27001:

- Kontrola dostępu do serwerowni, serwerów, zasobów sieciowych, na których składowane są dane i raporty.

- Szyfrowanie dysków twardych.

- Szyfrowanie plików za pomocą PGP.

- Szyfrowanie załączników przesyłanych emailem za pomocą PGP.

- Szyfrowanie treści emaili.

- Ciągłe monitorowanie dostępu do danych i raportów.

- Kontrola przesyłanych plików za pomocą narzędzi klasy DLP.

- Itp.

Tak, oferujemy wdrożenia DORA, testy penetracyjne aplikacji webowych, mobilnych, desktopowych, infrastruktury, chmury, szkolenia z bezpieczeństwa, testy socjotechniczne i inne.