Wdrożenie DORA, RTS, ITS

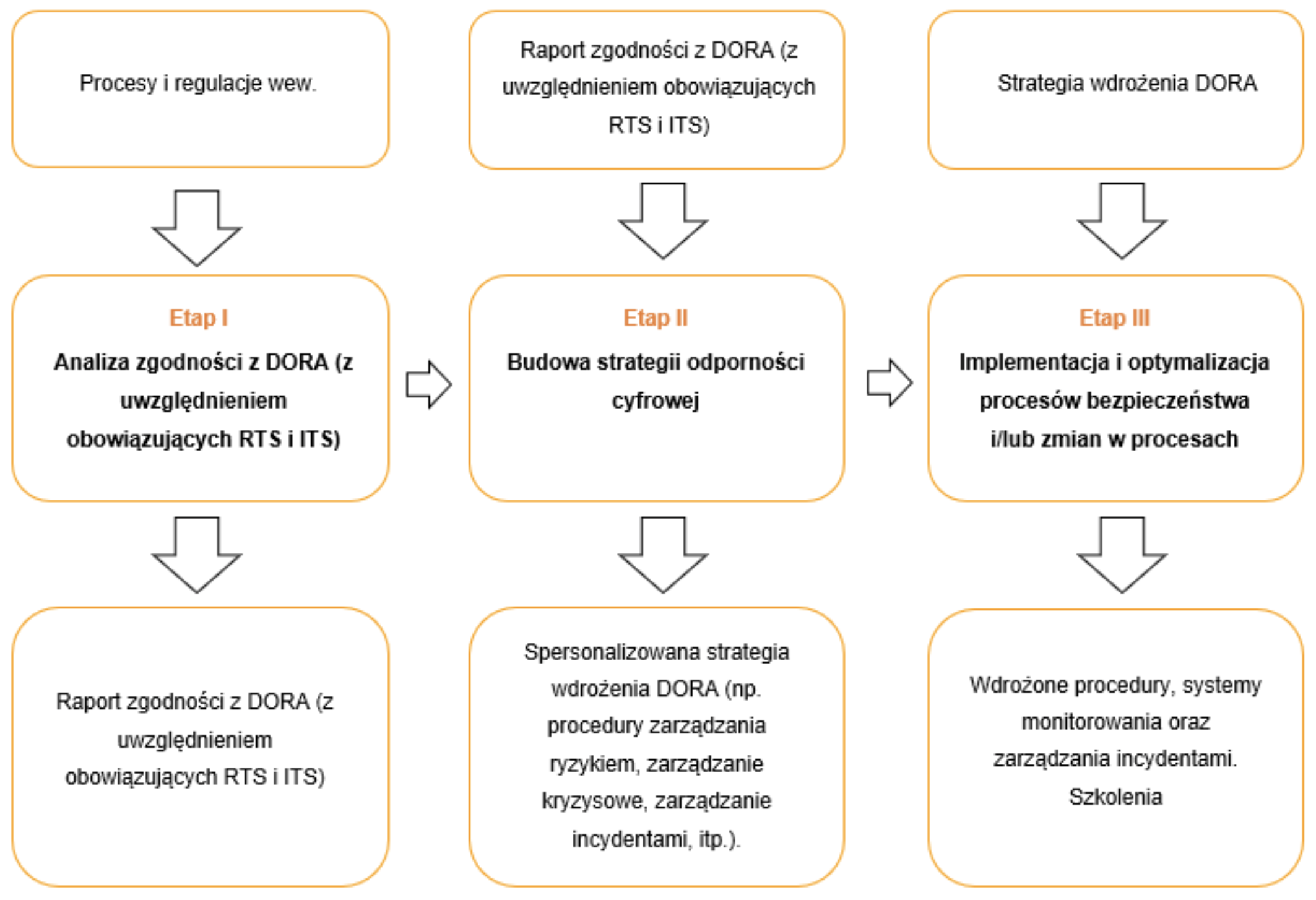

Usługa wdrożenia DORA (Digital Operational Resilience Act) to kompleksowe wsparcie w budowaniu i utrzymaniu odporności operacyjnej oraz bezpieczeństwa cyfrowego w organizacjach, które są zobowiązane do dostosowania się do wymogów DORA.

Głównym celem usługi jest skuteczne wdrożenie środków i mechanizmów bezpieczeństwa, które zapewniają zgodność z regulacjami DORA, a także spełnienie wymagań zawartych w RTS (Regulatory Technical Standards) i ITS (Implementing Technical Standards).

Zrealizowane projekty: Pracowaliśmy m.in. dla banków, domów maklerskich, firm leasingowych, energetycznych, telekomunikacyjnych, produkcyjnych oraz e-commerce.

Dowiedz się więcejKluczowe cechy usługi wdrożenie DORA, RTS, ITS:

- Zakres usługi obejmuje: 1) opracowanie wymaganych regulacji wewnętrznych – tworzymy i wdrażamy polityki, procedury oraz instrukcje zgodne z wymaganiami DORA, które są niezbędne do utrzymania odpowiedniej odporności operacyjnej, 2) opracowanie szablonów dokumentów – przygotowujemy szablony dokumentów do regularnego użytku, które organizacje mogą stosować w codziennej pracy zgodnie z wymaganiami regulacyjnymi, 3) przeprowadzenie szkoleń w zakresie stosowania regulacji – organizujemy szkolenia dla pracowników, zarządu i osób odpowiedzialnych za przestrzeganie regulacji, aby zapewnić pełne zrozumienie wymogów DORA oraz umiejętność ich implementacji w praktyce, 4) konsultacje w zakresie wdrożenia i stosowania regulacji – udzielamy bieżącego wsparcia w trakcie procesu wdrażania regulacji, pomagając w rozwiązywaniu problemów, optymalizacji procesów i zapewnieniu pełnej zgodności z przepisami.

- Nasza usługa gwarantuje, że organizacja będzie w pełni przygotowana do spełnienia wymagań DORA, co zwiększy jej odporność na cyberzagrożenia, zminimalizuje ryzyko operacyjne i zapewni zgodność z międzynarodowymi normami bezpieczeństwa.

- Wdrożenia realizowane przez ekspertów z certyfikatami, m.in. Audytora Wiodącego ISO 27001, 22301, CISA, CISM, CISSP i wieloletnim doświadczeniem w wdrażaniu systemu zarządzania bezpieczeństwem informacji.

Korzyści

Usprawnienie procesów bezpieczeństwa

Wdrożenie DORA pozwala na zoptymalizowanie procesów zarządzania bezpieczeństwem, co umożliwia szybsze reagowanie na zagrożenia oraz bardziej efektywne zarządzanie incydentami.

Podniesienie poziomu bezpieczeństwa przetwarzania danych

Dostosowanie procesów i infrastruktury do wymagań DORA podnosi poziom ochrony danych w organizacji, zabezpieczając je przed nieautoryzowanym dostępem i cyberatakami.

Spełnienie wymagań regulacyjnych

Nasze wsparcie pomaga w pełnym dostosowaniu organizacji do wymogów DORA, co nie tylko zapewnia zgodność z przepisami, ale także minimalizuje ryzyko sankcji regulacyjnych.

Podwyższenie odporności na ataki

Wdrożenie regulacji DORA wzmacnia odporność organizacji na cyberzagrożenia, poprawiając skuteczność ochrony przed atakami i złośliwym oprogramowaniem.

Pozyskanie wiedzy w zakresie bezpieczeństwa / ataków

Dzięki naszym szkoleniom oraz wsparciu, organizacja zyskuje niezbędną wiedzę, by lepiej reagować na zagrożenia oraz unikać błędów w zarządzaniu bezpieczeństwem.

Szybsze wykrywanie podatności

Wdrożenie DORA pozwala na usprawnienie mechanizmów wykrywania i zarządzania podatnościami, co umożliwia szybszą reakcję na potencjalne zagrożenia.

Pełna zgodność regulacyjna

Nasza usługa zapewnia pełną zgodność z wytycznymi DORA, co minimalizuje ryzyko związane z brakiem zgodności i wzmacnia reputację organizacji. Dostosowanie do regulacji zwiększa także zaufanie partnerów i klientów.

Zwiększenie odporności operacyjnej

Dzięki wdrożeniu DORA organizacja podnosi swoją gotowość do reagowania na incydenty, zabezpieczając krytyczne zasoby i zwiększając swoją odporność na cyberzagrożenia.

Efektywność i ciągłość działania

Optymalizacja procesów oraz wdrożenie planów odzyskiwania danych i zasobów po incydentach umożliwia organizacji zachowanie ciągłości operacyjnej, nawet w obliczu poważnych zakłóceń, takich jak cyberataki czy awarie systemów.

Produkty

Wdrożone regulacje wewnętrzne (polityki, procedury, instrukcje).

Najczęściej zadawane pytania

Autorska metodyka Optima Partners oparta jest o międzynarodowe normy (DORA, RTS, ITS) i standardy takie jak:

- ISO/IEC 27000, 27001 Systemy zarządzania bezpieczeństwem informacji (Information security management systems)

- ISO/IEC 27002 Techniki bezpieczeństwa – Praktyczne zasady zarządzania bezpieczeństwem informacji (Information security, cybersecurity and privacy protection — Information security controls)

- ISO/IEC 27003 Wytyczne dotyczące wdrażania ISMS (Information security management — Guidance)

- ISO/IEC 27004 Monitorowanie, pomiar, analiza i ocena bezpieczeństwa informacji (Information security management — Monitoring, measurement, analysis and evaluation)

- ISO/IEC 27005 Technika informatyczna — Techniki bezpieczeństwa — Zarządzanie ryzykiem w bezpieczeństwie informacji (Information technology — Security techniques — Information security risk management)

- ISO/IEC 27007 – Wytyczne dotyczące audytowania ISMS (Guidelines for information security management systems auditing)

- ISO/IEC 27008 – Ocena środków bezpieczeństwa informacji (Guidelines for the assessment of information security controls)

- ISO/IEC 27009 – Zastosowanie ISO/IEC 27001 w określonych sektorach (Use of ISO/IEC 27001 in sector-specific contexts)

- ISO/IEC 27010 – Zarządzanie bezpieczeństwem informacji w komunikacji międzysektorowej i międzyorganizacyjnej (Information security management for inter-sector and inter-organizational communications)

- ISO/IEC 27011 – Zarządzanie bezpieczeństwem informacji w sektorze telekomunikacyjnym (Information security management guidelines for telecommunications organizations based on ISO/IEC 27002)

- ISO/IEC 27014 – Zarządzanie bezpieczeństwem informacji – Ład korporacyjny (Governance of information security)

- ISO/IEC 27016 – Zarządzanie bezpieczeństwem informacji – Aspekty ekonomiczne (Information security — Organizational economics)

- ISO/IEC 27017 – Wytyczne dotyczące kontroli bezpieczeństwa informacji dla usług w chmurze (Code of practice for information security controls based on ISO/IEC 27002 for cloud services)

- ISO/IEC 27018 – Ochrona danych osobowych w chmurze publicznej (Code of practice for protection of personally identifiable information (PII) in public clouds acting as PII processors)

- ISO/IEC 27019 – Zarządzanie bezpieczeństwem informacji w sektorze energetycznym (Information security controls for the energy utility industry)

- ISO/IEC 27701 – Rozszerzenie ISMS o zarządzanie informacjami prywatnymi (PIMS) (Extension to ISO/IEC 27001 and ISO/IEC 27002 for privacy information management — Requirements and guidelines)

- ISO/IEC 27031 – Wytyczne dotyczące gotowości ICT na potrzeby ciągłości działania (Guidelines for ICT readiness for business continuity)

- ISO/IEC 27035 – Zarządzanie incydentami bezpieczeństwa informacji (Information security incident management)

- ISO/IEC 22301 Bezpieczeństwo i odporność — Systemy zarządzania ciągłością działania (Security and resilience — Business continuity management systems)

Tak, posiadamy certyfikaty potwierdzające kwalifikacje zespołu takie, jak:

- CIA (Certified Internal Auditor),

- CISA (Certified Information Security Auditor),

- CISM (Certified Information Security Manager),

- Audytor Wiodący ISO 27001,

- Audytor Wiodący ISO 22301

- CRISC (Certified in Risk and Information Systems Control),

- CBCP – Certified Business Continuity Professional (DRII),

- Certified ISO 31000 Risk Manager (PECB),

- ITIL Foundation,

- ITIL Intermediate,

- Prince2 Practitioner.

i wiele więcej…

Posiadamy zespół:

- 5 konsultantów wdrożeniowych posiadających m.in. następujące certyfikaty: Audytor Wiodący ISO 27001, Audytor Wiodący ISO 22301.

W zależności od złożoności organizacji wdrożenie zwykle trwa od 2 do 6 miesięcy.

Na bieżąco komunikujemy się z Klientem w czasie projektu. Do realizacji projektu dedykujemy:

- Konsultanta wdrożeniowego, z którym można się na bieżąco kontaktować w sprawach dotyczących realizacji audytu, zidentyfikowanych niezgodności, itp.

- Project Managera, z którym można się na bieżąco kontaktować w sprawach dotyczących zarządzania projektem, terminów, problemów, ryzyk, itp.

Tak.

Tak.

Stosujemy m.in. następujące zabezpieczenia zgodne z ISO 27001:

- Kontrola dostępu do serwerowni, serwerów, zasobów sieciowych, na których składowane są dane i raporty.

- Szyfrowanie dysków twardych.

- Szyfrowanie plików za pomocą PGP.

- Szyfrowanie załączników przesyłanych emailem za pomocą PGP.

- Szyfrowanie treści emaili.

- Ciągłe monitorowanie dostępu do danych i raportów.

- Kontrola przesyłanych plików za pomocą narzędzi klasy DLP.

- Itp.

Tak, oferujemy szkolenia, wsparcie po wdrożeniu.

Tak, oferujemy wdrożenia DORA, testy penetracyjne aplikacji webowych, mobilnych, desktopowych, infrastruktury, chmury, szkolenia z bezpieczeństwa, testy socjotechniczne i inne.

Optima Partners posiada odpowiednie ubezpieczenia zgodne z wymaganiami DORA.